Exklusiv: Hochkomplexer, "staatsfinanzierter" Computer-Virus hat Atomverhandlungen mit Iran ausspioniert

Vor allem die Hotels und Konferenzhallen, in denen sich die 5+1-Mächte (USA, Großbritannien, Frankreich, China, Russland und Deutschland) mit dem Iran zu Verhandlungen über sein Atomprogramm getroffen hatten, seien die Hauptziele der Hackerangriffe gewesen.

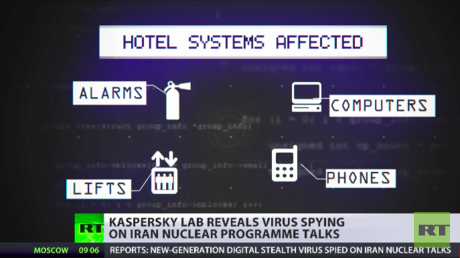

Duqu 2.0, wie Kaspersky die Spionagesoftware nennt, soll eine enorme Breite an Kommunikationskanälen ins Visier genommen haben. Sowohl die Informationen die über das Wi-Fi-Netzwerk liefen, als auch direkte Gespräche aus den Hotelzimmern bedeutender Gäste sowie die Kommunikation die über Übersetzungsmikrofone liefen sollen der Spionagevirus erfasst haben. Ebenso soll die Software die Überwachungskameras der Hotels infiltriert haben.

Im Bericht des Unternehmens über Duqu 2.0 erklärte Kaspersky, dass es Opfer der Schadsoftware in vielen Ländern und an vielen Orten gegeben hätte, auch westlichen, nahöstlichen und asiatischen Ländern. Die Cyberspione seien hinter "sehr sensiblen Daten" her gewesen.

"Es könnten unterschiedliche Motive dahinter stecken", äußerte sich Kaspersky über die möglichen Hintergründe der Angriffe. "Natürlich gibt es politische Informationen, die viel kosten, aber auch andere Arten von Daten die sensibel sind und für die Angreifer sehr interessant sein könnten." Dabei sei nicht auszuschließen, dass ein Staat hinter den Angriffen stehe:

"Als Softwareunternehmen können wir in etwa abschätzen, was Investitionen in ein Softwareprojekt kosten. Wie viel wurde investiert, um es zu entwickeln, zu testen und zu warten? Ich denke, das müssen mindestens 10 Millionen US-Dollar gewesen sein, vielleicht sogar mehr. Vielleicht sogar viel, viel mehr. Wir wissen ja noch nicht, wie viele Opfer weltweit davon betroffen waren."

Über die letzten 18 Monate hatten die Verhandlungen im Atomstreit mit dem Iran in unterschiedlichsten Hotels in Österreichs, der Schweiz, Omans und anderer Länder stattgefunden, so Kaspersky. Die Namen der Hotels nannte das Unternehmen nicht. Zur "Überraschung" Kasperskys sei zudem sein eigenes Unternehmen von Cyberspionen behelligt worden. Kaspersky Lab habe kürzlich einen Hack auf sein eigenes Netzwerk bemerkt, als man ein neues Programm testen wollte, das genau jene Form von Attacken aufspüren soll, die am Ende auch aufgespürt wurden.

"Sie [die Betreiber der Spionagesoftware] haben auch nach technischer Information gesucht, nach Technologie und Forschungsarbeiten, die wir im Zusammenhang mit Malware durchführen", erklärte Kaspersky. "Diese Leute waren offenbar an sehr unterschiedlichen Informationen interessiert." Dem offiziellen Statement zufolge wurden die Bereiche Secure Operating System, Kaspersky Fraud Prevention, Kaspersky Security Network, Anti-APT Solution und weitere Dienste ins Visier genommen:

"Das Denken dahinter ist eine Generation weiter als alles, was wir zuvor gesehen hatten. Das Programm wendet eine Reihe von Tricks an, die es wirklich schwierig machen, es aufzuspüren."Außerdem habe die Gruppe hinter Duqu 2.0 mehrere prominente Ziele ausspioniert, sogar das Treffen zum 70. Jubiläum der Befreiung von Auschwitz, an dem zahlreiche Staatsgäste teilgenommen hatten.

Während die Untersuchung der Attacken noch andauert, gibt sich das Unternehmen sehr sicher, dass "das Auftreten der Attacke viel weiter gestreut" sei und "noch mehr als nur höchste politische Verantwortungsträger mehrerer Länder zu den Zielen gehörten."

Duqu 2.0 erinnere an eine ähnliche Spyware namens Duqu, die bereits 2011 beim Hacken einer Zertifizierungsbehörde in Ungarn angewendet worden sei. Zudem weise die Spyware Ähnlichkeiten mit dem Stuxnet-Programm auf, das verwendet worden war, um iranische Nuklearanlagen im Jahre 2010 zu sabotieren.

Anders als Duqu, das nur aus sechs Modulen bestand, weise die Updatefassung einen großen 19-MB-Toolkit mit unterschiedlichsten Plugins auf. Kaspersky erhebe immer noch die gesamte Datenmenge, die beim Hackerangriff von seinen Netzwerken gestohlen worden sein könnte.

Die weltweit 400 Millionen Nutzer von Kaspersky Software seien jedoch mit hoher Wahrscheinlichkeit nicht betroffen.

Durch die Sperrung von RT zielt die EU darauf ab, eine kritische, nicht prowestliche Informationsquelle zum Schweigen zu bringen. Und dies nicht nur hinsichtlich des Ukraine-Kriegs. Der Zugang zu unserer Website wurde erschwert, mehrere Soziale Medien haben unsere Accounts blockiert. Es liegt nun an uns allen, ob in Deutschland und der EU auch weiterhin ein Journalismus jenseits der Mainstream-Narrative betrieben werden kann. Wenn Euch unsere Artikel gefallen, teilt sie gern überall, wo Ihr aktiv seid. Das ist möglich, denn die EU hat weder unsere Arbeit noch das Lesen und Teilen unserer Artikel verboten. Anmerkung: Allerdings hat Österreich mit der Änderung des "Audiovisuellen Mediendienst-Gesetzes" am 13. April diesbezüglich eine Änderung eingeführt, die möglicherweise auch Privatpersonen betrifft. Deswegen bitten wir Euch bis zur Klärung des Sachverhalts, in Österreich unsere Beiträge vorerst nicht in den Sozialen Medien zu teilen.